Nel panorama digitale odierno, la sicurezza delle comunicazioni via email è diventata una priorità assoluta. Uno degli strumenti più efficaci per garantire l'autenticità dei mittenti e prevenire attacchi di spoofing è il Sender Policy Framework (SPF). Questo protocollo, se implementato correttamente, agisce come un guardiano digitale, confermando che i server di posta elettronica che inviano messaggi per conto di un dominio sono stati effettivamente autorizzati a farlo.

Comprendere le Fondamenta: DNS e Record TXT

Per afferrare il funzionamento di SPF, è essenziale comprendere il ruolo del Domain Name System (DNS). Il DNS agisce come una rubrica telefonica per Internet, traducendo nomi di dominio leggibili dall'uomo in indirizzi IP numerici. All'interno del DNS, gli amministratori di dominio possono creare vari tipi di record per fornire informazioni sul loro dominio. Tra questi, i record TXT ("text") sono particolarmente versatili, permettendo l'inserimento di testo arbitrario. È proprio attraverso questi record TXT che viene implementato SPF.

In passato, SPF disponeva di un tipo di record DNS dedicato. Tuttavia, questo è stato dichiarato obsoleto e ora si utilizzano esclusivamente i record TXT. Questo significa che senza SPF o altri meccanismi di autenticazione, un utente malintenzionato può facilmente impersonare un mittente, ingannando i destinatari e inducendoli a compiere azioni dannose o a condividere informazioni sensibili.

SPF: La Lista degli Invitati per i Tuoi Server di Posta

Per definire meglio l'SPF, immaginiamo un postino che si presenta alla tua porta con un pacco. Non sarebbe fantastico avere un elenco di tutti i postini autorizzati a fare consegne per conto di un'azienda? SPF funziona proprio in questo modo. Il suo scopo principale è autorizzare un elenco finito di indirizzi IP di server di posta elettronica che sono legittimati a inviare messaggi per un determinato dominio.

Protocollo HTTP: Introduzione

Pensa ai record SPF come a una lista degli invitati gestita da un addetto alla porta. Quando un server di posta elettronica riceve un messaggio, controlla il record SPF del dominio del mittente. Se il server di posta elettronica di origine non è presente nella "lista degli invitati" autorizzata, l'addetto alla porta (il server ricevente) non farà entrare il messaggio, o quantomeno lo segnalerà come sospetto.

La Struttura di un Record SPF: Sintassi e Componenti

I record SPF devono seguire determinati standard affinché i server di posta elettronica possano interpretarli correttamente. Un record SPF inizia sempre con il prefisso v=spf1, che indica al server che si tratta di un record SPF valido.

Successivamente, viene la parte cruciale del record, la "lista degli ospiti" o l'elenco degli indirizzi IP e dei domini autorizzati. Questa sezione può includere diversi meccanismi:

ip4eip6: Questi meccanismi specificano indirizzi IPv4 e IPv6 pubblici del sistema di posta elettronica di origine. Ad esempio,ip4:192.168.0.1oip6:2001:db8::1. È anche possibile specificare intervalli di indirizzi IP utilizzando la notazione CIDR (Classless Inter-Domain Routing), comeip4:192.168.0.0/24. In Microsoft 365, gli indirizzi IP sono generalmente utilizzati solo se si dispongono di server di posta elettronica locali che inviano messaggi dal dominio Microsoft 365 (ad esempio, distribuzioni ibride di Exchange Server).include: Questo meccanismo è molto potente e permette di includere altri domini o servizi come origini di posta elettronica valide. Ad esempio,include:spf.protection.outlook.comè comunemente richiesto per i domini che utilizzano Microsoft 365. Il tagincludesegnala che il contenuto del record SPF per il dominio incluso dovrebbe essere controllato e anche gli indirizzi IP al suo interno dovrebbero essere considerati autorizzati. È possibile includere più domini, ma questo tag funzionerà solo per domini validi. Ogni istruzioneincluderichiede almeno una ricerca DNS e potrebbero essere necessarie altre ricerche se il valoreincludepunta a risorse annidate.a: Questo meccanismo specifica che gli indirizzi IP associati ai record A (per IPv4) o AAAA (per IPv6) del dominio specificato sono autorizzati.mx: Questo meccanismo specifica che gli indirizzi IP associati ai record MX (Mail Exchanger) del dominio sono autorizzati.

Infine, un record SPF deve terminare con una "regola di imposizione", che indica ai sistemi di posta elettronica di destinazione cosa fare con i messaggi provenienti da origini non specificate nel record:

-all(hard fail): Indica che le origini non specificate nel record SPF non sono autorizzate a inviare messaggi per il dominio, e pertanto tali messaggi devono essere rifiutati. Per i domini di Microsoft 365,-allè consigliato, soprattutto se si utilizzano anche DKIM e DMARC.~all(soft fail): Indica che le origini non specificate nel record SPF probabilmente non sono autorizzate a inviare messaggi per il dominio, quindi i messaggi dovrebbero essere accettati ma contrassegnati come sospetti. Ciò che accade effettivamente al messaggio dipende dal sistema di posta elettronica di destinazione. DMARC considera-alle~allcome errori SPF. Tuttavia, i criteri DMARC vengono effettivamente ignorati per gli errori~allse i messaggi non contengono anche firme DKIM.?all(neutral): Non suggerisce alcuna azione specifica sui messaggi provenienti da origini non identificate.

Implementazione e Considerazioni Pratiche

La creazione di un record SPF avviene registrando una voce TXT nel DNS del proprio dominio. Ad esempio, se il dominio di posta elettronica è contoso.com, si creerebbe un record TXT SPF nel DNS per contoso.com per identificare Microsoft 365 come origine di posta elettronica autorizzata.

È importante notare che ogni dominio o sottodominio utilizzato per inviare email richiede il proprio record TXT SPF. Ad esempio, se si utilizza un sottodominio come marketing.contoso.com per servizi di posta elettronica in blocco, è necessario creare un record SPF specifico per quel sottodominio. Questo per evitare che problemi con la posta inviata da servizi di terze parti influenzino la reputazione della posta inviata dai dipendenti nel dominio principale.

Per i servizi di posta elettronica che non sono sotto il controllo diretto (ad esempio, servizi di posta elettronica in blocco), è consigliabile utilizzare un sottodominio anziché il dominio di posta elettronica principale. Questo approccio aiuta a isolare eventuali problemi e a proteggere la reputazione del dominio principale.

Limiti e Sfide dell'SPF

Sebbene SPF sia uno strumento potente, presenta anche delle limitazioni e delle sfide. Uno dei problemi più comuni si verifica quando il record SPF causa un numero eccessivo di ricerche DNS. L'RFC (Request for Comments) che definisce SPF fissa un limite molto specifico di 10 ricerche DNS per risolvere un record SPF. Se il destinatario deve effettuare più di 10 ricerche DNS per interpretare il record, la convalida SPF fallisce con un errore permanente (noto anche come permerror).

Ogni istruzione include in un record SPF richiede almeno una ricerca DNS, e potenzialmente altre se il valore include punta a risorse annidate. I singoli indirizzi IP o intervalli di indirizzi IP, invece, non causano ricerche DNS. È fondamentale monitorare il numero di ricerche DNS per evitare questo problema.

Un'altra considerazione è che non può esserci più di un record SPF associato a un dominio. Se vengono trovati più record SPF, il controllo SPF fallisce.

Alcuni sistemi di posta elettronica, come MDaemon, implementano funzionalità aggiuntive per la gestione di SPF. Ad esempio, MDaemon può eseguire una query DNS per i dati relativi al record SPF su ciascun server responsabile per i messaggi in entrata. Può anche memorizzare nella cache i record SPF per ridurre le ricerche ripetute e consente di applicare la verifica SPF al valore passato nel comando HELO o EHLO all'inizio del processo SMTP. Inoltre, MDaemon gestisce la cache dei risultati delle ricerche DNS, impostando un limite massimo di risultati vuoti consentiti prima di generare un errore permanente.

L'Evoluzione della Sicurezza Email: SPF, DKIM e DMARC

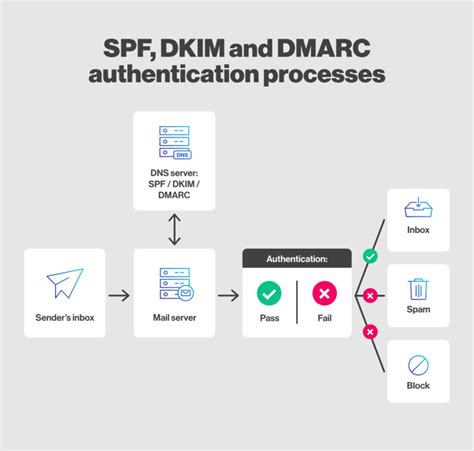

È fondamentale comprendere che SPF da solo non è sufficiente per prevenire lo spoofing del dominio. Si è trattato di un primo passo fondamentale per la sicurezza dei domini di posta elettronica, ma lo spoofing è successivamente diventato un problema sempre più grave. Lo sviluppo di DKIM (DomainKeys Identified Mail) e DMARC (Domain-based Message Authentication, Reporting & Conformance) è seguito di lì a poco.

- DKIM: Aggiunge una firma digitale ai messaggi di posta elettronica, permettendo al server ricevente di verificare che il messaggio non sia stato alterato in transito e che provenga effettivamente dal dominio specificato.

- DMARC: Si basa sulle informazioni fornite da SPF e DKIM per applicare le policy di posta elettronica. DMARC permette agli amministratori di dominio di specificare cosa fare con i messaggi che falliscono i controlli SPF e DKIM, e di ricevere rapporti sull'attività di posta elettronica, aiutandoli ad apportare modifiche alla loro politica.

La combinazione di SPF, DKIM e DMARC offre una protezione ottimale contro lo spoofing e altre minacce legate all'autenticazione dei mittenti.

Strumenti per la Verifica SPF

Fortunatamente, esistono diversi strumenti online gratuiti che consentono di visualizzare il record TXT SPF e altri record DNS per il proprio dominio. Questi strumenti sono preziosi per verificare la corretta configurazione del record SPF, identificare potenziali problemi e monitorare la salute della propria politica di autenticazione email. Utilizzando questi strumenti, è possibile controllare la sintassi del record, il numero di ricerche DNS effettuate e la presenza di eventuali errori.

In conclusione, SPF è uno strumento essenziale per la sicurezza delle comunicazioni via email. Implementandolo correttamente e integrandolo con DKIM e DMARC, è possibile ridurre significativamente il rischio di spoofing, migliorare la deliverability delle proprie email e proteggere la reputazione del proprio dominio. La gestione attenta dei record SPF, tenendo conto dei limiti e delle migliori pratiche, è un passo cruciale per garantire una comunicazione elettronica sicura e affidabile.

tags: #verificare #dominio #smtp #spf